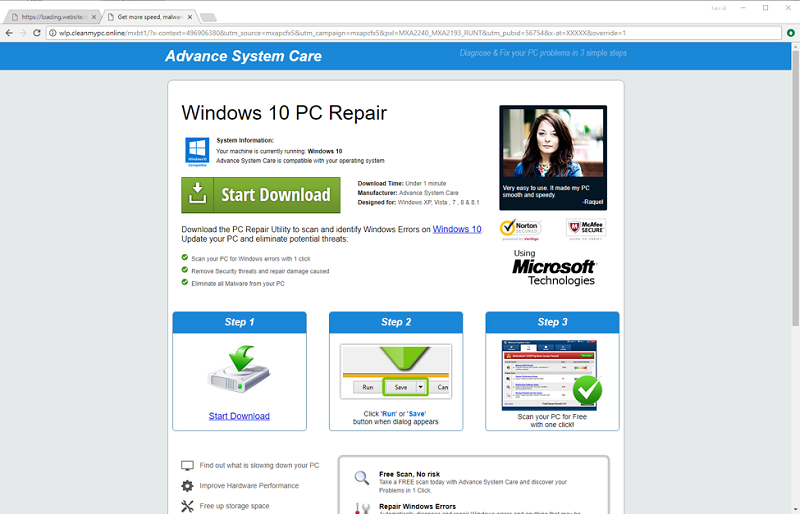

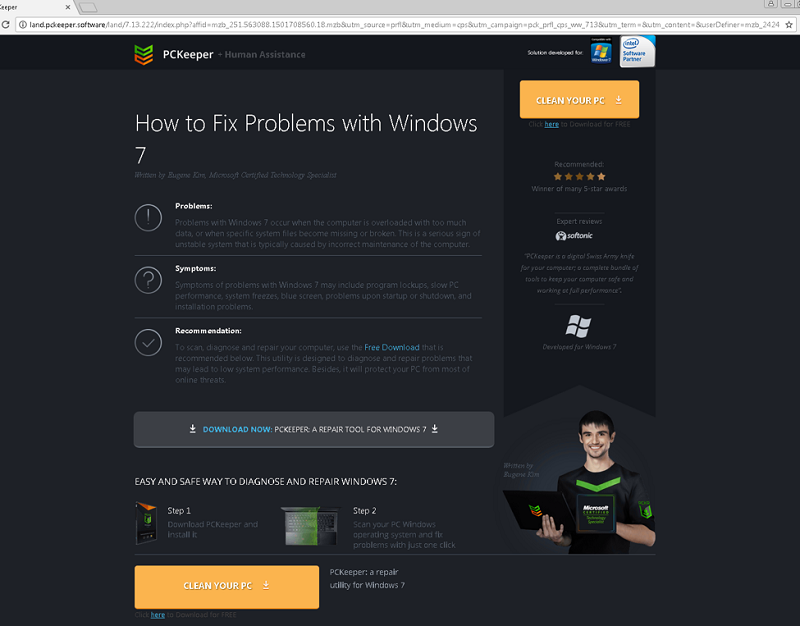

國外資安廠商最新研究發現,有多達8個以上的Chrome擴充程式,已遭駭客鎖定入侵,置入惡意色情廣告以此賺取廣告收入。 日前,Chrome 瀏覽器相當知名的外掛擴充套件「Web Developer」,成為網路駭客的攻擊目標之一,程式開發者遭駭客鎖定入侵,並利用「Web Developer」擴充套件植入大量的惡意廣告程式碼,來誘騙使用者點擊,藉此綁架流量並置入色情廣告來賺取廣告收入。在「Web Developer」官方隨即推出最新修正後的「0.5」版後。最近,類似這樣鎖定 Chrome 擴充外掛程世的綁架攻擊手法,又開始出現,並有逐漸擴大的趨勢。  資安廠商呼籲病提醒平常有使用Chrome瀏覽器外掛工具的民眾,要小心目前使用的外掛名單是否為感染版,若有請盡快刪除,或重新安裝最新版本。 資安廠商呼籲病提醒平常有使用Chrome瀏覽器外掛工具的民眾,要小心目前使用的外掛名單是否為感染版,若有請盡快刪除,或重新安裝最新版本。國外資安業者 Proofpoint最新研究發現,已有多家 Google Chrome 瀏覽器擴充外掛開發者、開發商遭網路駭客鎖定,受害名單中持續增加中,估計這波駭客綁架攻擊發動的時間點,從六月就已開始到現在。 該報告指出,除了擁眾多使用者的 Web Developer 外掛套件曾遭駭客鎖定,鎖定Chrome擴充功能的其它受害名單,還包括有:Copyfish 圖片影音辨識工具等共多達8家以上。 已遭駭客鎖定的感染名單與版本如下: ·Web Developer/0.4.9 感染版/可用來關閉彈出式視窗、關閉通知、Javascipt等。 ·Copyfish/1.1.3 感染版/可用來辨識圖片影音等 ·Infinity New Tab/3.12.3 為已感染版/可讓 Chrome 分頁新增更多功能 ·Web Paint /1.2.1 感染版/Web 繪圖程式可在Chrome流覽器直接開啟使用 ·Chrometana/1.1.3 感染版/可把Windows內建Bing搜尋引擎替換成Chrometana外掛式 ·Social Fixer 20.1.1感染版/過濾關鍵字 ·TouchVPN/免費翻牆工具 ·Betternet VP /免費翻牆工具 面對惡意廣告程式的綁架攻擊,Proofpoint向擴充工具的程式開發商、開發人員提出警告並呼籲,對於駭客利用網路釣魚郵件以此詐騙開發者帳號密碼的手法,務必要提高警覺小心防範。  假冒版偽裝成JavaScript的警告視窗,跳出要修復Windows電腦的訊息。 假冒版偽裝成JavaScript的警告視窗,跳出要修復Windows電腦的訊息。 假冒版偽裝成JavaScript的警告視窗,跳出要修復Windows電腦的訊息。 假冒版偽裝成JavaScript的警告視窗,跳出要修復Windows電腦的訊息。此外,若平常有使用外掛工具的民眾,要是在開啟 Chrome 瀏覽器有發現突然跳出 JavaScript 警告視窗的時候,千萬不要隨便亂點連結,務必要謹慎留意,因為很有可能是假冒版偽裝成 JavaScript 警告視窗,並跳出要修復Windows電腦的訊息,以此誘引到惡意廣告聯盟網站。 如何確認檢查? 想知道目前所使用Chrome瀏覽器的外掛擴充工具,是否有在感染名單上。若為感染版本,請盡快刪除,並重新安裝最新版本。

步驟:點選Chrome瀏覽器的「設定」,點選「更多工具」,接著再點選「擴充功能」,進入查看是否為感染版。若安裝的版本已是最新版則不受影響。

|