(圖翻攝自ZDNet)

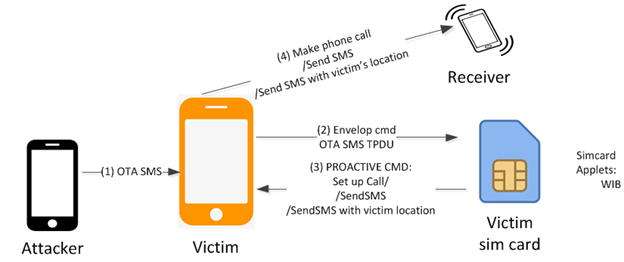

國外一家資安業者 Ginno Security Lab,近日發現一個存在於手機 SIM 卡名為「WIBattack」瀏覽器應用的安全漏洞,將讓駭客可透過該漏洞入侵,於遠端控制被入侵手機用戶的 SIM卡,並利用不同形式的特定惡意代碼傳送簡訊指令發動攻擊。

在手機用戶完全不知情的狀況下,當在收到該則特定的簡訊後,即會開啟該存在於SIM卡的漏洞,使得駭客取得遠端遙控用戶手機的控制權,包括:追蹤手機裝置的位置、傳簡訊、撥打電話、在手機顯示文字、獲取手機IMEI碼等資訊等等,甚至還可讓手機瀏覽器導向指定網頁,執行各種惡意行為。

(圖翻攝自Ginnoslab)

Ginno Security Lab 安全研究人員表示,這項存在 SIM卡上名為「WIBattack」的安全漏洞,主要是電信公司為提供客戶更多進階的簡訊服務(如:手機漫遊加值應用服務),於SIM卡上運行採用「WIB」(全名為「Wireless Internet Browser」)無線網路瀏覽器技術,並透過電信公司採用OTA形式進行相關服務選單的更新。全球有不少電信商的 SIM 卡都有搭載「WIB」技術。Ginno Security Lab 推估認為,市面上約有「上千萬台」裝置安裝的SIM卡使用「WIB」技術,存有潛在性的安全風險。

截至目前為止,安全人員尚未發現到有駭客利用SIM卡的「WIBattack」漏洞,發動實際攻擊行為。日前在發現該漏洞後,Ginno Security Lab 也已向 GSM 全球行動通信協會發出通報。 |

|